国家互联网应急中心发布防范“勒索病毒”的应急处置措施

据国家互联网应急中心网站消息,5月12日,互联网上出现针对Windows操作系统的勒索软件(Wannacry)攻击案例。勒索软件利用此前披露的Windows SMB服务漏洞(对应微软漏洞公告:MS17-010)攻击手段,向终端用户进行渗透传播,并向用户勒索比特币或其他价值物。包括高校、能源等重要信息系统在内的多个国内用户受到攻击,已对我国互联网络构成较为严重的安全威胁。

一、勒索软件情况

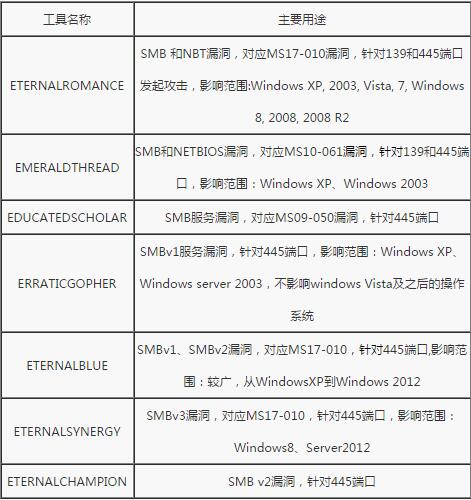

综合CNCERT和国内网络安全企业(奇虎360公司、安天公司等)已获知的样本情况和分析结果,该勒索软件在传播时基于445端口并利用SMB服务漏洞(MS17-010),总体可以判断是由于此前“Shadow Brokers”披露漏洞攻击工具而导致的后续黑产攻击威胁。4月16日,CNCERT主办的CNVD发布《关于加强防范Windows操作系统和相关软件漏洞攻击风险的情况公告》,对影子纪经人“Shadow Brokers”披露的多款涉及Windows操作系统SMB服务的漏洞攻击工具情况进行了通报(相关工具列表如下),并对有可能产生的大规模攻击进行了预警:

有可能通过445端口发起攻击的漏洞攻击工具

当用户主机系统被该勒索软件入侵后,弹出如下勒索对话框,提示勒索目的并向用户索要比特币。而对于用户主机上的重要文件,如:照片、图片、文档、压缩包、音频、视频、可执行程序等几乎所有类型的文件,都被加密的文件后缀名被统一修改为“.WNCRY”。目前,安全业界暂未能有效破除该勒索软的恶意加密行为,用户主机一旦被勒索软件渗透,只能通过重装操作系统的方式来解除勒索行为,但用户重要数据文件不能直接恢复。

勒索软件界面图(来源:安天公司)

用户文件被加密(来源:安天公司)

二、应急处置措施

CNCERT已经着手对勒索软件及相关网络攻击活动进行监测,5月13日9时30分至12时,境内境外约101.1万个IP地址遭受“永恒之蓝”SMB漏洞攻击工具的攻击尝试,发起攻击尝试的IP地址(包括进行攻击尝试的主机地址以及可能已经感染蠕虫的主机地址)数量9300余个。建议广大用户及时更新Windows已发布的安全补丁更新,同时在网络边界、内部网络区域、主机资产、数据备份方面做好如下工作:

(一)关闭445等端口(其他关联端口如: 135、137、139)的外部网络访问权限,在服务器上关闭不必要的上述服务端口(具体操作请见参考链接);

(二)加强对445等端口(其他关联端口如: 135、137、139)的内部网络区域访问审计,及时发现非授权行为或潜在的攻击行为;

(三)及时更新操作系统补丁。

(四)安装并及时更新杀毒软件。

(五)不要轻易打开来源不明的电子邮件。

(六)定期在不同的存储介质上备份信息系统业务和个人数据。

CNCERT后续将密切监测和关注该勒索软件的攻击情况,同时联合安全业界对有可能出现的新的攻击传播手段、恶意样本进行跟踪防范。

编辑:北风

网友评论

相关内容

凤凰女记者:放行卡塔尔商船,伊朗向海湾国家释放积极信号

凤凰女记者:放行卡塔尔商船,伊朗向海湾国家释放积极信号 面对海上封锁,...综合:日本众议院表决通过设立“国家情报局”法案

日本众议院表决通过设立国家情报局法案 当地时间23日下午,日本众议院全体...综合: 俄国家杜马主席、防长单膝跪地向在俄阵亡朝鲜士兵敬献花

金正恩:朝鲜将一如既往支持俄罗斯 新华社平壤4月27日电(记者王天僚)据朝...“中国给伊朗送物资,你生气吗?”特朗普:不,我们也给别的国家

中国给伊朗送物资,你生气吗?特朗普:不,我们也给别的国家送 据英国天空...俄罗斯副外长:不会向日本等设定价格上限的国家供应石油

俄罗斯副外长:不会向日本等设定价格上限的国家供应石油 【文/观察者网 齐...